Saat ku terdiam sepi tanpa cinta ku coba tuk mengingat semua kenangan indah yang pernah kita alami bersama.

saat-saat yang indah bersama dirimu. Namun kini hanya tinggal kenangan belaka..............

dirimu kini telah pergi tuk selamanya!

Kini tinggal aku sendiri meratp nasib.

Tapi aku tak mau terus-terusan berdiam diri.......meratapi apa yang telah terjadi....biarlah itu semua menjadi kenangan yang terindah yang pernah kurasa antara aku dan dirimu.

Aku harap jiwa kamu tenang dan bahagia di alam yang abadi.....Amin

SELAMAT TINGGAL SAYANG

I LOVE U TO FOREVER

Laman

Sabtu, 25 Desember 2010

Sabtu, 11 Desember 2010

Minggu, 05 Desember 2010

Teluk

Teluk adalah tubuh perairan yang menjorok ke daratan dan dibatasi oleh daratan pada ketiga sisinya. Oleh karena letaknya yang strategis, teluk banyak dimanfaatkan sebagai pelabuhan.[1] Teluk adalah kebalikan dari tanjung, dan biasanya keduanya dapat ditemukan pada suatu garis pantai yang sama.

Teluk-teluk terkenal di dunia di antaranya adalah Teluk San Francisco di Amerika Serikat, Teluk Guantanamo di Kuba, dan Teluk Persia di Jazirah Arab.

Beberapa teluk besar di Indonesia adalah Teluk Cenderawasih di Irian, Teluk Tomini di Sulawesi, dan Teluk Bone, juga di Sulawesi.

Teluk-teluk terkenal di dunia di antaranya adalah Teluk San Francisco di Amerika Serikat, Teluk Guantanamo di Kuba, dan Teluk Persia di Jazirah Arab.

Beberapa teluk besar di Indonesia adalah Teluk Cenderawasih di Irian, Teluk Tomini di Sulawesi, dan Teluk Bone, juga di Sulawesi.

Palung Mariana

Palung Mariana atau Palung Marianas adalah palung yang paling dalam yang diketahui, dan lokasi terdalamnya berada di kerak Bumi. Dia terletak di dasar barat laut Samudra Pasifik, sebelah timur Kepualauan Mariana di 11° 21' Utara latitude dan 142° 12' Timur longitude, dekat juga dengan Jepang. Palung ini merupakan batasan di mana dua lempeng tektonik bertemu, zona subduksi di mana Lempeng Pasifik disubduksi di bawah Lempeng Filipina. Dasar dari palung ini jauh di bawah permukaan laut lebih jauh dari ketinggian Gunung Everest di atas permukaan laut.

Palung ini memiliki kedalaman maksimum 10.911 meter (35.798 kaki) di bawah permukaan laut. Kalau dihitung menurut latitudenya dan "equatorial bulge" Bumi, ia berada 6.366,4 km dari pusat Bumi. Samudra Arktik, di sisi lain, dengan kedalaman 4 km, memiliki jarak dasar laut dengan pusat bumi sebesar ~6.352,8 km, 13,6 km lebih dekat.

Pertama kali diteliti pada 1951 oleh kapal Angkatan Laut Britania, Challenger II, yang memberikan nama titik terdalam dari palung tersebut Kedalaman Challenger. Menggunakan gema suara, Challenger II mengukur kedalam 5.960 fathom (10.900 m) pada 11° 19' U, 142° 15' T. Penyuaraan ini diulang berkali-kali menggunakan "earphone" untuk mendengar sinyal yang kembali ketika "stylus" melewati skala kedalaman "graduated", sementara itu ketika pengukuran waktu kecepatan mesin gema-suara, sebuah bagian yang diperlukan dari proses ini, ditangani dengan "stopwatch". Untuk alasan ini dianggap cukup berhati-hati untuk mengurangi satu skala divisi (20 fm) ketika mengumumkan resmi kedalaman baru 5.940 fm (10.863 m). 1.

Palung ini memiliki kedalaman maksimum 10.911 meter (35.798 kaki) di bawah permukaan laut. Kalau dihitung menurut latitudenya dan "equatorial bulge" Bumi, ia berada 6.366,4 km dari pusat Bumi. Samudra Arktik, di sisi lain, dengan kedalaman 4 km, memiliki jarak dasar laut dengan pusat bumi sebesar ~6.352,8 km, 13,6 km lebih dekat.

Pertama kali diteliti pada 1951 oleh kapal Angkatan Laut Britania, Challenger II, yang memberikan nama titik terdalam dari palung tersebut Kedalaman Challenger. Menggunakan gema suara, Challenger II mengukur kedalam 5.960 fathom (10.900 m) pada 11° 19' U, 142° 15' T. Penyuaraan ini diulang berkali-kali menggunakan "earphone" untuk mendengar sinyal yang kembali ketika "stylus" melewati skala kedalaman "graduated", sementara itu ketika pengukuran waktu kecepatan mesin gema-suara, sebuah bagian yang diperlukan dari proses ini, ditangani dengan "stopwatch". Untuk alasan ini dianggap cukup berhati-hati untuk mengurangi satu skala divisi (20 fm) ketika mengumumkan resmi kedalaman baru 5.940 fm (10.863 m). 1.

Keamanan Dan Manajemen Perusahaan

Seringkali sulit untuk membujuk manajemen perusahaan atau pemilik sistem informasi untuk melakukan investasi di bidang keamanan. Di tahun 1997 majalah Information Week melakukan survey terhadap 1271 system atau network manager di Amerika Serikat. Hanya 22% yang menganggap keamanan sistem informasi sebagai komponen sangat penting(“extremely important”). Mereka lebih mementingkan “reducing cost” dan “improving competitiveness” meskipun perbaikan sistem informasi setelah dirusak justru dapat menelan biaya yang lebih banyak.Keamanan itu tidak dapat muncul demikian saja. Dia harus direncanakan. Ambil contoh berikut. Jika kita membangun sebuah rumah, maka pintu rumah kita harus dilengkapi dengan kunci pintu. Jika kita terlupa memasukkan kunci pintu pada budget perencanaan rumah, maka kita akan dikagetkan bahwa ternyata harus keluar dana untuk menjaga keamanan.

Pengelolaan terhadap keamanan dapat dilihat dari sisi pengelolaan resiko (riskmanagement). Lawrie Brown dalam menyarankan menggunakan “Risk Management Model” untuk menghadapi ancaman (managing threats). Ada tiga komponen yang memberikan kontribusi kepada Risk, yaitu :

- Assets terdiri dari hardware, software, dokumnentasi, data, komunikasi, lingkungan dan manusia.

- Threats (ancaman) terdiri dari pemakai (users), teroris, kecelakaan, carakcers, penjahat, kriminal, nasib, (acts of God), intel luar negeri (foreign intellegence)

- Vulneribalities (kelemahan) terdiri dari software bugs, hardware bugs, radiasi, tapping, crostalk, cracker via telepon, storage media.

- Mengurangi Threat, dengan menggunakan antivirus.

- Mengurangi Vulnerability, dengan meningkatkan security atau menambah firewall.

- Usaha untuk mengurangi impak (impact). yang ini kurang ngerti nih..klo ada yang tau komen di posting ini dong. :)

- Mendeteksi kejadian yang tidak bersahabat (hostile event) misalnya pop up. jadi kita antisipasi dengan popup blocker. atau misalnya spyware kita atasi dengan antispyware.

- Kembali (recover) dari kejadian, dengan system recovery atau tools-tools recovery lainnya.

Klasifikasi Kejahatan Komputer

Kalo kita bicara masalah kejahatan komputer pasti banyak sekali macamnya, karena itu gw menuliskan klasifikasi kejahatan komputer agar mudah kita mengenali dan membedakan model-model kejahatan komputer. Klasifikasi kali ini dibedakan berdasarkan lubang kemanan yang dibedakan menjadi 4 (empat) yaitu :-> Kemanan yang bersifat fisik (Phisycal Security), Adalah Lubang keamanan yang bersifat fisik artinya bisa tersentuh seperti akses orang ke gedung, peralatan, dan media yang digunakan.

Beberapa contoh kejahatan komputer yang bisa diakses dari lubang keamanan yang bersifat fisik :

- Wiretapping, adalah istilah untuk penyadapan saluran komunikasi khususnya jalur yang menggunakan kabel. misalnya penyadapan Telpon, Listrik, dan atau Internet.

- Denial of Service, aktifitas menghambat kerja sebuah layanan (servis) atau mematikan-nya, sehingga user yang berhak/berkepentingan tidak dapat menggunakan layanan tersebut. Denial of Service dapat dilakukan dengan cara mematikan peralatan atau membanjiri saluran komunikasi dengan permintaan yang menyebabkan jaringan menjadi sibuk, sistem hang, bandwidth habis, ram terkuras.

- Pencurian, yang jelas merupakan bentuk kejahatan fisik karena mengambil alih peralatan / media.

-> Keamanan dari Data dan Media serta Teknik Komunikasi (Comunication), Lubang keamanan yang terletak pada media. Misalnya Kelemahan Software yang digunakan untuk mengelola data.

-> Keamanan dalam Kebijakan Operasi (Policy), Lubang keamanan yang terletak pada kebijakan yang digunakan untuk mengatur dan mengelola sistem.

Aspek dari Keamanan Jaringan

Garfinkel mengemukakan bahwa keamanan computer (computer security) melingkupi beberapa aspek, yaitu :1. Privacy / Confidentiality

2. Integrity

Aspek ini menekankan bahwa informasi tidak boleh diubah tanpa seijin pemilik informasi. Adanya virus, Trojan horse, atau pemakai lain yang mengubah informasi tanpa ijin merupakan contoh m

asalah yang harus dihadapi. Sebuah email dapat saja “ditangkap” (intercept) di tengah jalan, diubah isinya (altered, tampered, modified), kemudian diterukan ke alamat yang dituju. Dengan kata lain, integritas dari informasi sudah tidak terjaga. Penggunaan enkripsi dan digital signature, misalnya dapat mengatasi masalah ini.

asalah yang harus dihadapi. Sebuah email dapat saja “ditangkap” (intercept) di tengah jalan, diubah isinya (altered, tampered, modified), kemudian diterukan ke alamat yang dituju. Dengan kata lain, integritas dari informasi sudah tidak terjaga. Penggunaan enkripsi dan digital signature, misalnya dapat mengatasi masalah ini.3. Authentication

Aspek ini berhubungan dengan metoda untuk menyatakan bahwa informasi betul-betul asli, orang yang mengakses atau memberikan informasi adalah betul-betul orang yang dimaksud, atau server yang kita hubungi adalah betul-betul server yang asli.

Aspek ini berhubungan dengan metoda untuk menyatakan bahwa informasi betul-betul asli, orang yang mengakses atau memberikan informasi adalah betul-betul orang yang dimaksud, atau server yang kita hubungi adalah betul-betul server yang asli.Untuk membuktikan keaslian dokumen dapat dilakukan dengan teknologi watermarking dan digital signature. Sedangkan untuk menguji keaslian orang atau server yang dimaksud bisa dilakukan dengan menggunakan password, biometric (ciri-ciri khas orang), dan sejenisnya. Ada tiga hal yang dapat ditanyakan kepada orang untuk menguji siapa dia :

* What you have (misalnya kartu identitas ~KTP,SIM,dll~)

* What you know (misalnya PIN atau password)

* What you are (misalnya sidik jari, biometric, Captcha)

4. Availability

Aspek availability atau ketersedia hubungan dengan ketersediaan informasi ketika dibutuhkan. Sistem informasi yang diserang dapat menghambat atau meniadakan akses ke informasi. Contoh hambatan adalah serangan yang sering disebut dengan “Denial of Service attack” (DoS attack), dimana server dikirimi permintaan (biasanya palsu) yang bertubi-tubi atau permintaan diluar perkiraan sehingga tidak dapat melayani permintaan lain atau bahkan sampai down, hang, crash. Contoh lain adanya mailbomb, dimana seorang pemakai dikirimi email bertubi-tubi dengan ukuran yang besar sehingga sang pemakai tidak dapat membuka emailnya atau kesulitan mengakses emailnya.

Aspek availability atau ketersedia hubungan dengan ketersediaan informasi ketika dibutuhkan. Sistem informasi yang diserang dapat menghambat atau meniadakan akses ke informasi. Contoh hambatan adalah serangan yang sering disebut dengan “Denial of Service attack” (DoS attack), dimana server dikirimi permintaan (biasanya palsu) yang bertubi-tubi atau permintaan diluar perkiraan sehingga tidak dapat melayani permintaan lain atau bahkan sampai down, hang, crash. Contoh lain adanya mailbomb, dimana seorang pemakai dikirimi email bertubi-tubi dengan ukuran yang besar sehingga sang pemakai tidak dapat membuka emailnya atau kesulitan mengakses emailnya.5. Akses Kontrol

Aspek kontrol merupakan fitur-fitur keamanan yang mengontrol bagaimana user dan sistem berkomunikasi dan berinteraksi dengan system dan sumberdaya yang lainnya. Akses kontrol melindungi sistem dan sumberdaya dari akses yang tidak berhak dan umumnya menentukan tingkat otorisasi setelah prosedur otentikasi berhasil dilengkapi.

Kontrol akses adalah sebuah term luas yang mencakup beberapa tipe mekanisme berbeda yang menjalankan fitur kontrol akses pada sistem komputer, jaringan, dan informasi. Kontrol akses sangatlah penting karena menjadi satu dari garis pertahanan pertama yang digunakan untuk menghadang akses yang tidak berhak ke dalam sistem dan sumberdaya jaringan.

6. Non-Repudiation

Posting yang berhubungan

Konfigurasi Gateway Jaringan Wireless Mesh OLSR dengan Jaringan Internet

Saya mempunyai jaringan Wireless Mesh yang menggunakan OLSR sebagai protokolnya. Jaringan Wireless Mesh saya mempunyai network 192.168.100.0/24. Jaringan internet di lab saya memiliki network 167.205.64.64/26. Saya ingin jaringan wireless mesh bisa berinternet ria, sehingga saya harus membuat gateway untuk menghubungkan antara jaringan Wireless Mesh dengan jaringan internet (dalam kasus ini, bukan jaringan internet publik, tetapi jaringan intranet kampus yang dapat terhubung ke jaringan internet publik melalui proxynya kampus)

Langkah pertama, Sediakan satu komputer yang memiliki interface ethernet dan wireless. Interface wireless sudah terkonfigurasi sebagai interface yang terhubung ke jaringan OLSR. Interface ethernet juga sudah terhubung sebagai interface yang terhubung ke jaringan internet. Komputer yang digunakan oleh saya bersistem operasi Ubuntu 8.04

Edit /etc/olsrd.conf . Uncomment beberapa baris tertentu sehingga seperti ini:

Selanjutnya, Setting iptables

Perintah pertama digunakan untuk me-NAT-kan paket yang keluar dari interface eth0

Perintah kedua digunakan untuk membolehkan paket forwarding dari interface wireless ath0 ke interface ethernet eth0

Langkah pertama, Sediakan satu komputer yang memiliki interface ethernet dan wireless. Interface wireless sudah terkonfigurasi sebagai interface yang terhubung ke jaringan OLSR. Interface ethernet juga sudah terhubung sebagai interface yang terhubung ke jaringan internet. Komputer yang digunakan oleh saya bersistem operasi Ubuntu 8.04

Edit /etc/olsrd.conf . Uncomment beberapa baris tertentu sehingga seperti ini:

Hna4

{

# Internet gateway:

0.0.0.0 0.0.0.0

# more entries can be added:

# 192.168.1.0 255.255.255.0

}# HNA IPv6 routes

# syntax: netaddr prefix

# Example Internet gateway:

Hna6

{

# Internet gateway:

:: 0

# more entries can be added:

# fec0:2200:106:: 48

}Selanjutnya, Setting iptables

$sudo iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

$sudo iptables -A FORWARD -i ath0 -o eth0 -j ACCEPT

Perintah pertama digunakan untuk me-NAT-kan paket yang keluar dari interface eth0

Perintah kedua digunakan untuk membolehkan paket forwarding dari interface wireless ath0 ke interface ethernet eth0

Konfigurasi Dasar Wireless LAN

Wireless Local Area Network sebenarnya hampir sama dengan jaringan LAN, kan tetapi setiap node pada WLAN menggunakan wireless device untuk berhubungan engan jaringan. node pada WLAN menggunakan channel frekuensi yang sama dan SSID yang menunjukkan identitas dari wireless device.

Tidak seperti jaringan kabel, jaringan wireless memiliki dua mode yang dapat digunakan : infastruktur dan Ad-Hoc. Konfigurasi infrastruktur adalah komunikasi antar masing-masing PC melalui sebuah access point pada WLAN atau LAN.

Komunikasi Ad-Hoc adalah komunikasi secara langsung antara masing-masing computer dengan menggunakan piranti wireless. Penggunaan kedua mode ini tergantung dari kebutuhan untuk berbagi data atau kebutuhan yang lain dengan jaringan berkabel.

A. Mode Ad-Hoc

Ad-Hoc merupakan mode jaringan WLAN yang sangat sederhana, karena pada ad- hoc ini tidak memerlukan access point untuk host dapat saling berinteraksi. Setiap host cukup memiliki transmitter dan reciever wireless untuk berkomunikasi secara langsung satu sama lain. Kekurangan dari mode ini adalah komputer tidak bisa berkomunikasi dengan komputer pada jaringan yang menggunakan kabel. Selain itu, daerah jangkauan pada mode ini terbatas pada jarak antara kedua komputer tersebut.

B. Mode Infrastruktur

Jika komputer pada jaringan wireless ingin mengakses jaringan kabel atau berbagi printer misalnya, maka jaringan wireless tersebut harus menggunakan mode infrastruktur.

Pada mode infrastruktur access point berfungsi untuk melayani komunikasi utama pada jaringan wireless. Access point mentransmisikan data pada PC dengan jangkauan tertentu pada suatu daerah. Penambahan dan pengaturan letak access point dapat memperluas jangkauan dari WLAN.

a. Komponen-Komponen WLAN

Ada empat komponen utama dalam WLAN, yaitu:

1. Access Point, merupakan perangkat yang menjadi sentral koneksi dari pengguna (user) ke ISP, atau dari kantor cabang ke kantor pusat jika jaringannya adalah milik sebuah perusahaan. Access-Point berfungsi mengkonversikan sinyal frekuensi radio (RF) menjadi sinyal digital yang akan disalurkan melalui kabel, atau disalurkan ke perangkat WLAN yang lain dengan dikonversikan ulang menjadi sinyal frekuensi radio.

2.Wireless LAN Interface, merupakan peralatan yang dipasang di Mobile/Desktop PC, peralatan yang dikembangkan secara massal adalah dalam bentuk PCMCIA (Personal Computer Memory Card International Association) card, PCI card maupun melalui port USB (Universal Serial Bus).

3. Mobile/Desktop PC, merupakan perangkat akses untuk pengguna, mobile PC pada umumnya sudah terpasang port PCMCIA sedangkan desktop PC harus ditambahkan wireless adapter melalui PCI (Peripheral Component Interconnect) card atau USB (Universal Serial Bus).

4. Antena external (optional) digunakan untuk memperkuat daya pancar. Antena ini dapat dirakit sendiri oleh user. contoh : antena kaleng.

Secara relatif perangkat Access-Point ini mampu menampung beberapa sampai ratusan pengguna secara bersamaan. Beberapa vendor hanya merekomendasikan belasan sampai sekitar 40-an pengguna untuk satu Access Point. Meskipun secara teorinya perangkat ini bisa menampung banyak namun akan terjadi kinerja yang menurun karena faktor sinyal RF itu sendiri dan kekuatan sistem operasi Access Point.

Komponen logic dari Access Point adalah ESSID (Extended Service Set iDentification) yang merupakan standar dari IEEE 802.11. Pengguna harus mengkoneksikan wireless adapter ke Access Point dengan ESSID tertentu supaya transfer data bisa terjadi. ESSID menjadi autentifikasi standar dalam komunikasi wireless. Dalam segi keamanan beberapa vendor tertentu membuat kunci autentifikasi tertentu untuk proses autentifikasi dari klien ke Access Point.

Rawannya segi keamanan ini membuat IEEE mengeluarkan standarisasi Wireless encryption Protocol (WEP), sebuah aplikasi yang sudah ada dalam setiap PCMCIA card. WEP ini berfungsi meng-encrypt data sebelum ditransfer ke sinyal Radio requency (RF), dan men-decrypt kembali data dari sinyal RF.

11.4. Langkah-langkah Percobaan

Mode Infrastruktur

Untuk melakukan komunikasi 2 buah komputer atau lebih pada mode Infrastruktur, semua komputer yang akan dihubungkan dengan jaringan wireless harus memiliki wireless

adapter atau untuk Laptop memiliki fasilitas Wi-Fi dan Access Point. Berikut adalah langkah-langkah instalasi dan konfigurasinya :

11.4.1 Konfigurasi Access Point

Pada sub bab ini akan dijelaskan tentang instalasi perangkat access point.

Langkah - langkahnya adalah sebagai berikut:

1. Letakkan Access Point pada tempat yang optimum, biasanya berada di tengahtengah dan line of sight dengan PCs maupun wireless accessories (adapter dan router).

2. Tempatkan antenna pada posisi dimana antenna mampu mengover wireless network dengan baik. Normalnya, performansi yang paling baik adalah antenna diletakkan pada tempat yang lebih tinggi.

3. Hubungkan AC power adapter ke socket power Acces Point.

4. Hubungkan ujung kabel UTP straight ke Access Point dan ujung kabel lainnya ke switch.

5. Klik Start, Connect To, lalu pilih Show All Connection pada komputer.

6. Klik kanan pada Local Area Connection lalu pilih Status

7. Klik Properties pada Local Area Connection Status, Lalu klik properties pada internet Protokol TCP/IP.

8. Setting IP Address komputer anda dengan IP 192.168.1.2 subnet mask 255.255.255.0 dan default gateway 192.168.1.1

9. Buka net browser (Internet Explorer, Opera, Mozilla) dan pastikan proxy pada net browser anda kosong.

10. Ketik 192.168.1.1 dalam Address field net browser. 192.168.1.1 merupakan IP address default dari Access Point Linksys ini.

11. Ketik admin pada username dan pada password (username dan password default Access Point Linksys ini adalah admin)

12. Setting tab setup seperti dibawa ini :

Internet Setup

- Internet Connection type : Automatic Configuration - DHCP

- Optional Setting

- Router Name : WRT54G (default)

- Host Name : (kosong)

- Domain Name : (kosong)

- MTU : Auto (default)

Network Setup

- Router IP :

- Local IP Address : 192.168.1.1 (default)

- Subnet Mask : 255.255.255.0

- Network Address Server Setting

- DHCP Server : Enable (Access Point memberikan alamat IP pada masing-masing Host secara otomatis)

- Starting IP Address : 192.168.1.100 (IP yang akan diberikan imulai dari 192.168.1.100)

- Maximum Number : 50 (Jumlah host yang akan diberikan alamat IP of DHCP User oleh akses point dibatasi hanya 50 host)

- Client Lease Time : 0 (default)

- Static DNS 1,2,3 : 0.0.0.0 (default)

- WINS : 0.0.0.0 (default)

- Time Setting

- Time Zone : (GMT+07.00 Thailand, Rusia)

- Klik Save Settings

13. Klik Tab Wireless, lalu konfigurasi seperti berikut :

- Wireless Network Mode : Mixed (default Access Point yang akan support pada standard 802.11b dan 82.11g)

- Wireless Network Name : Lab Wireless (Nama Access Point yang akan SSID) terdeteksi di jaringan wireless )

- Wireless Channel : 6-2.437 GHz (default kanal yang digunakan)

- Wireless SSID Broadcast : Enabled (SSID akan dibroadcast ke jaringan wireless)

14. Klik Save Settings

4.1.2 Konfigurasi Client

Hubungkan kabel USB pada port USB adapter, lalu hubungkan kabel USB pada port USB komputer.

1. Windows XP akan secara otomatis mendeteksi adapter. Masukkan CD-ROM setup pada CD-ROM drive. Kemudian Setup wizzard akan otomatis muncul jika tidak, run manual dengan setup.exe dari driver)

2. Klik pada tombol next setelah memilih Install

3. Pada licence agreement klik Next.

4. Setelah tahap instalasi selesai akan tampil window Creating a Profile dan secara otomatis wireless adapter akan mencari sinyal di sekitar yang aktif.

5. Klik SSID Lab Wireless lalu klik Connect. Maka Usb Wireless Adapter akan erhubung dengan Access Point Lab Wireless. pabila ingin menggunakan Wireless Network Connection di Windows, maka kita arus me-non aktifkan Linksys Network Monitor terlebih dahulu.

langkahnya sebagai berikut yaitu:

1. Klik kanan pada Linksys Network Monitor, lalu klik Use Windows XP Wireless Configuration

2. Klik kanan pada icon Network Wireless Connection pada taskbar, lalu pilih view Available Wireless Networks.

3. Klik SSID Lab Wireless lalu klik Connect. Maka Usb Wireless Adapter akan terhubung dengan Access Point Lab Wireless.

Mode Ad-Hoc

Pada mode Ad-Hoc ini, untuk melakukan interaksi dengan komputer lain, semua computer yang akan dihubungkan harus memiliki wireless adapter atau untuk Laptop memiliki fasilitas Wi-Fi . Salah satu komputer pada mode ini dijadikan SSID Broadcaster.

Berikut adalah langkah-langkah instalasi dan konfigurasinya pada salah satu komputer yang ingin dijadikan SSID broadcaster :

1. Aktifkan Wireless adapter masing - masing komputer yang akan dihubungkan dengan jaringan

2. Klik kanan pada icon Network Wireless Connection pada taskbar lalu pilih View Available Wireless Networks, maka akan muncul .

3. Klik Change the order preferred Network

4. Klik Add pada kolom Preferred Network, lalu ketikkan Nama Network yang akan digunakan pada kolom Network Name. Contoh nama SSID broadcasternya adalah Ad Hoc.

5. Klik Ok

6. Klik refresh Network list maka akan muncul koneksi ad-Hoc dengan nama SSID Ad Hoc.

7. Kemudian pilihlah opsi Change advance setting pada bagian kiri. Klik 2 kali pada opsi internet protoco(TCP/IP)

8. Kemudian setting pada masing masing komputer dengan IP address yang berbeda dengan aturan 192.168.1.xxx dengan xxx adalah sesuai angka yang diharapkan dalam range 1s/d 254. misal (192.168.1.65)

9. tentukan Subnet mask-nya dengan 255.255.255.0 untuk membentuk jaringan lokal. kosongkan gateawaynya

10. klik ok untuk verifikasi.

11. Tes koneksi dengan command PING pada command prompt,bila terhubung maka komputer komputer tersebut siap berkomunikasi dalam jaringan Ad-Hoc secara Pear to

pear.

Merubah Konfigurasi Jaringan Dengan Netsh

Dengan netsh Anda dapat mengubah TCP / IP properties dari koneksi jaringan: Alamat statis atau dinamis (DHCP), alamat IP klient, alamat IP gateway, subnet mask, dan server DNS. Hal tersebut dapat berguna, misalnya, jika Anda ingin mengubah pengalamatan beberapa komputer agar statis, atau kembali ke dinamis. Selain itu, anda juga bisa mengubah alamat IP yang telah ditetapkan statis atau mengubah server DNS ke alamat yang berbeda.

Dalam contoh berikut, Anda dapat mengganti Local Area Connection dengan Wireless Connection untuk mengkonfigurasi adapter Wi-Fi daripada Wired Ethernet card. Jika nama-nama default tidak digunakan pada PC Anda, ganti dengan nama yang benar dari adaptor yang diinginkan. Anda dapat melihat nama yang tepat pada jendela Network Connections pada Windows atau saat melihat detail jaringan pada command line.

Dibawah ini adalah contoh cara untuk mensetting sebuah koneksi jaringan dengan static IP:

netsh interface ip set address "Local Area Connection" static 192.168.0.101 255.255.255.0 192.168.0.1

(The IP address yang di maksud adalah klien: client IP, subnet mask, dan gateway IP.)

Jika anda ingin memasukan secara manual sebuah Ip address untuk DNS server ,atau menggantinya dari IP yang ada sekarang,anda bisa mencoba ini.

netsh interface ip add dns "Local Area Connection" 208.67.222.222

netsh interface ip add dns "Local Area Connection" 208.67.220.220 index=2

IP address ini untuk OpenDNS server, baris kedua konfigurasi alamat server ke dua.

Ini cara merubah dynamic addressing

netsh interface ip set address "Local Area Connection" dhcp

anda juga bisa memberi tahu adapter untuk menerima alamat DNS secara automatis

netsh interface ip delete dnsserver "Local Area Connection" all

Source: http://islam-download.net/tips-tricks/softwares/merubah-konfigurasi-jaringan-dengan-netsh.html#ixzz17JXV7CmI

Dalam contoh berikut, Anda dapat mengganti Local Area Connection dengan Wireless Connection untuk mengkonfigurasi adapter Wi-Fi daripada Wired Ethernet card. Jika nama-nama default tidak digunakan pada PC Anda, ganti dengan nama yang benar dari adaptor yang diinginkan. Anda dapat melihat nama yang tepat pada jendela Network Connections pada Windows atau saat melihat detail jaringan pada command line.

Dibawah ini adalah contoh cara untuk mensetting sebuah koneksi jaringan dengan static IP:

netsh interface ip set address "Local Area Connection" static 192.168.0.101 255.255.255.0 192.168.0.1

(The IP address yang di maksud adalah klien: client IP, subnet mask, dan gateway IP.)

Jika anda ingin memasukan secara manual sebuah Ip address untuk DNS server ,atau menggantinya dari IP yang ada sekarang,anda bisa mencoba ini.

netsh interface ip add dns "Local Area Connection" 208.67.222.222

netsh interface ip add dns "Local Area Connection" 208.67.220.220 index=2

IP address ini untuk OpenDNS server, baris kedua konfigurasi alamat server ke dua.

Ini cara merubah dynamic addressing

netsh interface ip set address "Local Area Connection" dhcp

anda juga bisa memberi tahu adapter untuk menerima alamat DNS secara automatis

netsh interface ip delete dnsserver "Local Area Connection" all

Source: http://islam-download.net/tips-tricks/softwares/merubah-konfigurasi-jaringan-dengan-netsh.html#ixzz17JXV7CmI

Konfigurasi Keamanan Jaringan Wireless

Saat ini banyak orang yang mulai memasang jaringan komputer nirkabel di rumah mereka (wireless home network) yang mana bisa segera digunakan oleh mereka untuk terhubung ke internet. Contohnya si xxxxx, karyawan salah satu perusahaan TI telah berlangganan akses internet ADSL melalui Telkom Speedy.

Agung membeli modem ADSL yang dilengkapi pula dengan fasilitas wireless atau Wi-Fi. Dia membeli model itu karena dia memiliki dua buah komputer di rumahnya, sebuah laptop dan desktop PC. Semuanya telah dilengkapi dengan Wi-Fi card dan dia menginginkan semuanya terhubung ke internet melalui access point yang dia buat sendiri. Selain itu Agung juga memiliki sebuah PDA yang mana terkadang dia perlu akses ke internet dari PDA nya ketika dia di rumah. Tepatlah jika ia membangun access point di rumahnya sendiri.

Tetapi masalah selalu saja muncul. Sudah amankah jaringan nirkabel atau access point yang dia buat? Jangan-jangan di sebelah rumah ada hacker yang mengintip data Anda atau juga malah ikut menikmati akses internet dengan gratis. Untuk itu melalui tulisan kali ini akan disajikan beberapa tips yang berhubungan dengan jaringan nirkabel di rumah Anda.

Ganti Password Administrator default (bila perlu ganti pula usernamenya)

Jantung dari jaringan Wi-Fi di rumah Anda adalah access point atau router. Untuk melakukan set up dari peralatan access point ini, maka vendor dari access point device akan memberikan suatu interface yang berbasis web, dimana untuk masuk ke dalam interface ini maka Anda harus mengisikan username dan password. Sementara itu, pada beberapa kasus, peralatan access point tersebut di set oleh vendor dengan suatu username dan password tertentu yang mudah ditebak oleh pengguna. Untuk itu Anda harus mengganti password default dari access point Anda. Bahkan bila perlu Anda juga ubah username yang ada.

RE: Konfigurasi Keamanan Wireless

Aktifkan enkripsi

Semua peralatan Wi-Fi pasti mendukung beberapa bentuk dari keamanan data. Intinya enkripsi akan mengacak data yang dikirim pada jaringan nirkabel sehingga tidak mudah dibaca oleh pihak lain. Peralatan Wi-Fi saat ini sudah menyediakan pilihan teknologi security yang bisa Anda gunakan sesuai dengan kebutuhan. Pastikan semua peralatan dalam jaringan nirkabel Anda juga menggunakan setting security yang sama seperti yang digunakan pada access point.

Ganti SSID default

Access point atau router menggunakan suatu nama jaringan yang disebut dengan SSID. Vendor biasanya memberi nama produk access point mereka dengan suatu default SSID. Sebagai contoh, SSID yang dirilis oleh Linksys biasanya adalah ?linksys?. Kenyataannya memang apabila seseorang mengetahui sebuah SSID maka ia belum tentu bisa membobol jaringan tersebut, tetapi paling tidak ini adalah suatu awal baginya. Di mata seorang hacker, apabila melihat suatu SSID yang masih default, maka itu indikasi bahwa access point tersebut tidak dikonfigurasi dengan baik dan ada kemungkinan untuk dibobol. Ganti SSID default Anda segera setelah Anda menset-up access point.

Aktifkan MAC Address filtering

Setiap peralatan Wi-Fi pastilah memiliki suatu identifikasi yang unik yang dinamakan ?physical address? atau MAC address. Access point atau router akan mencatat setiap MAC address dari peranti yang terhubung kepadanya. Anda bisa set bahwa hanya peranti dengan MAC address tertentu saja yang boleh mengakses ke dalam jaringan nirkabel Anda. Misalnya PDA Anda memiliki MAC address tertentu, kemudian Anda masukkan MAC address PDA Anda ke dalam filter MAC address pada access point Anda. Jadi yang bisa terhubung ke jaringan sementara ini hanyalah dari PDA Anda. Tapi Anda juga tetap hati-hati, karena hacker bisa saja membuat MAC address tipuan untuk mengakali filtering ini.

Matikan broadcast dari SSID

Dalam jaringan Wi-Fi, maka access point atau router biasanya akan membroadcast SSID secara reguler. Fitur ini memang sengaja didesain bagi hotspot area yang mana klien Wi-Fi pada area tersebut bisa saja datang dan pergi dengan cepat. Dalam kondisi di rumah Anda yang mana SSID nya pasti sudah Anda ketahui sendiri, maka fitur ini tidak perlu diaktifkan karena bisa mengundang tetangga sebelah untuk mengetahui SSID Anda atau juga mencegah orang lain menumpang jaringan internet Anda dengan gratis. Anda bisa nonaktifkan fasilitas broadcast SSID ini demi keamanan jaringan Anda.

Berikan alamat IP statis kepada peranti Wi-Fi

Saat ini cenderung orang memanfaatkan DHCP untuk memberikan alamat IP secara otomatis kepada klien yang ingin terhubung ke jaringan nirkabel. Ini memang cara yang cepat dan mudah bagi jaringan Anda, tetapi ingat bahwa ini juga cara mudah bagi hacker untuk mendapatkan alamat IP yang valid pada jaringan nirkabel Anda. Anda bisa mematikan fitur DHCP pada acces point dan set suatu rentang alamat IP yang sudah fix dan set pula peranti Wi-Fi Anda yang ingin terkoneksi ke access point dengan rentang alamat-alamat IP yang fix tadi.

Pikirkan lokasi access point atau router yang aman

Sinyal Wi-Fi secara normal bisa menjangkau sampai keluar rumah Anda. Sinyal yang bocor sampai keluar rumah sangat berisiko tinggi untuk timbulnya eksplotasi terhadap jaringan nirkabel Anda. Anda harus meletakkan peralatan access point Anda pada daerah sekitar ruang tengah dari rumah Anda. Jangan sekali-kali meletakkan access point atau router di dekat jendela, karena akan semakin meningkatkan jangkauan sinyal Wi-Fi Anda ke luar rumah.

Matikan saja jaringan nirkabel jika sedang tidak digunakan

Aturan keamanan yang paling ampuh adalah dengan mematikan peralatan jaringan atau access point ketika sedang tidak digunakan. Misalnya saja, jangan sekali-kali meninggalkan rumah dengan Wi-Fi yang menyala, walaupun itu untuk keperluan download data. Access point yang menyala tanpa ada yang memantau sangat berisiko tinggi terhadap eksploitasi.

WPA dan WEP

Menerobos akses Wi-fi ini bisa dilakukan dengan memecahkan kode enkripsi. Teknik ini disebut dengan WEP Cracking. WEP kepanjangan Wired Equivalent Privacy atau juga sering disebut dengan Wireless Encryption Protocol. Menurut Sallahudin yang popular dengan nama Pataka di dunia maya, WEP merupakan protokol keamanan untuk jaringan wireless 802.11x. Desain WEP dimaksudkan untuk memberikan tingkat keamanan sebagaimana pada jaringan dengan kabel.

Demi membobol protokol keamanan ini, seorang cracker bisa dengan simpel mempelajari tekniknya melalui internet. Cukup men-download programnya di internet, sedikit pengetahuan mengenai enkripsi, dan cracking itu bisa terjadi.

Karena mudahnya, banyak tawaran metode di belantara jagat maya. Bahkan ada yang menawarkan kesuksesan menerobos WEP dalam 10 menit saja. Ada lagi metode menerobos dengan teknik WPA Cracking.

WPA adalah Wi-Fi Protected Access, standar Wi-Fi untuk meningkatkan fitur keamanan pada WEP. Teknologi ini di desain untuk bekerja pada produk Wi-Fi eksisting yang telah memiliki WEP (semacam software upgrade). Kelebihan WPA adalah meningkatkan enkripsi data dengan teknik Temporal Key Integrity Protocol (TKIP). TKIP mengacak kata kunci menggunakan hashing algorithm dan menambah Integrity Checking Feature, untuk memastikan kunci belum pernah digunakan secara tidak sah. Pada WPA ini juga ada langkah otentifikasi user yang tidak tersedia di WEP.

Melalui Extensible Authentication Protocol (EAP) maka wireless client harus melakukan otentikasi terlebih dahulu sebelum

memasuki jaringan. WEP dapat membatasi akses ke jaringan berdasarkan MAC address yang spesifik untuk setiap perangkat. Tapi MAC address adalah sebuah kode yang mudah dideteksi melalui akses tidak sah dan dapat dengan mudah dipalsukan atau digandakan (spoofing MAC address). EAP memberikan solusi yang lebih aman dengan menerapkan Public Key Encryption System untuk memastikan hanya pengguna sah dapat memasuki jaringan.

Agung membeli modem ADSL yang dilengkapi pula dengan fasilitas wireless atau Wi-Fi. Dia membeli model itu karena dia memiliki dua buah komputer di rumahnya, sebuah laptop dan desktop PC. Semuanya telah dilengkapi dengan Wi-Fi card dan dia menginginkan semuanya terhubung ke internet melalui access point yang dia buat sendiri. Selain itu Agung juga memiliki sebuah PDA yang mana terkadang dia perlu akses ke internet dari PDA nya ketika dia di rumah. Tepatlah jika ia membangun access point di rumahnya sendiri.

Tetapi masalah selalu saja muncul. Sudah amankah jaringan nirkabel atau access point yang dia buat? Jangan-jangan di sebelah rumah ada hacker yang mengintip data Anda atau juga malah ikut menikmati akses internet dengan gratis. Untuk itu melalui tulisan kali ini akan disajikan beberapa tips yang berhubungan dengan jaringan nirkabel di rumah Anda.

Ganti Password Administrator default (bila perlu ganti pula usernamenya)

Jantung dari jaringan Wi-Fi di rumah Anda adalah access point atau router. Untuk melakukan set up dari peralatan access point ini, maka vendor dari access point device akan memberikan suatu interface yang berbasis web, dimana untuk masuk ke dalam interface ini maka Anda harus mengisikan username dan password. Sementara itu, pada beberapa kasus, peralatan access point tersebut di set oleh vendor dengan suatu username dan password tertentu yang mudah ditebak oleh pengguna. Untuk itu Anda harus mengganti password default dari access point Anda. Bahkan bila perlu Anda juga ubah username yang ada.

RE: Konfigurasi Keamanan Wireless

Aktifkan enkripsi

Semua peralatan Wi-Fi pasti mendukung beberapa bentuk dari keamanan data. Intinya enkripsi akan mengacak data yang dikirim pada jaringan nirkabel sehingga tidak mudah dibaca oleh pihak lain. Peralatan Wi-Fi saat ini sudah menyediakan pilihan teknologi security yang bisa Anda gunakan sesuai dengan kebutuhan. Pastikan semua peralatan dalam jaringan nirkabel Anda juga menggunakan setting security yang sama seperti yang digunakan pada access point.

Ganti SSID default

Access point atau router menggunakan suatu nama jaringan yang disebut dengan SSID. Vendor biasanya memberi nama produk access point mereka dengan suatu default SSID. Sebagai contoh, SSID yang dirilis oleh Linksys biasanya adalah ?linksys?. Kenyataannya memang apabila seseorang mengetahui sebuah SSID maka ia belum tentu bisa membobol jaringan tersebut, tetapi paling tidak ini adalah suatu awal baginya. Di mata seorang hacker, apabila melihat suatu SSID yang masih default, maka itu indikasi bahwa access point tersebut tidak dikonfigurasi dengan baik dan ada kemungkinan untuk dibobol. Ganti SSID default Anda segera setelah Anda menset-up access point.

Aktifkan MAC Address filtering

Setiap peralatan Wi-Fi pastilah memiliki suatu identifikasi yang unik yang dinamakan ?physical address? atau MAC address. Access point atau router akan mencatat setiap MAC address dari peranti yang terhubung kepadanya. Anda bisa set bahwa hanya peranti dengan MAC address tertentu saja yang boleh mengakses ke dalam jaringan nirkabel Anda. Misalnya PDA Anda memiliki MAC address tertentu, kemudian Anda masukkan MAC address PDA Anda ke dalam filter MAC address pada access point Anda. Jadi yang bisa terhubung ke jaringan sementara ini hanyalah dari PDA Anda. Tapi Anda juga tetap hati-hati, karena hacker bisa saja membuat MAC address tipuan untuk mengakali filtering ini.

Matikan broadcast dari SSID

Dalam jaringan Wi-Fi, maka access point atau router biasanya akan membroadcast SSID secara reguler. Fitur ini memang sengaja didesain bagi hotspot area yang mana klien Wi-Fi pada area tersebut bisa saja datang dan pergi dengan cepat. Dalam kondisi di rumah Anda yang mana SSID nya pasti sudah Anda ketahui sendiri, maka fitur ini tidak perlu diaktifkan karena bisa mengundang tetangga sebelah untuk mengetahui SSID Anda atau juga mencegah orang lain menumpang jaringan internet Anda dengan gratis. Anda bisa nonaktifkan fasilitas broadcast SSID ini demi keamanan jaringan Anda.

Berikan alamat IP statis kepada peranti Wi-Fi

Saat ini cenderung orang memanfaatkan DHCP untuk memberikan alamat IP secara otomatis kepada klien yang ingin terhubung ke jaringan nirkabel. Ini memang cara yang cepat dan mudah bagi jaringan Anda, tetapi ingat bahwa ini juga cara mudah bagi hacker untuk mendapatkan alamat IP yang valid pada jaringan nirkabel Anda. Anda bisa mematikan fitur DHCP pada acces point dan set suatu rentang alamat IP yang sudah fix dan set pula peranti Wi-Fi Anda yang ingin terkoneksi ke access point dengan rentang alamat-alamat IP yang fix tadi.

Pikirkan lokasi access point atau router yang aman

Sinyal Wi-Fi secara normal bisa menjangkau sampai keluar rumah Anda. Sinyal yang bocor sampai keluar rumah sangat berisiko tinggi untuk timbulnya eksplotasi terhadap jaringan nirkabel Anda. Anda harus meletakkan peralatan access point Anda pada daerah sekitar ruang tengah dari rumah Anda. Jangan sekali-kali meletakkan access point atau router di dekat jendela, karena akan semakin meningkatkan jangkauan sinyal Wi-Fi Anda ke luar rumah.

Matikan saja jaringan nirkabel jika sedang tidak digunakan

Aturan keamanan yang paling ampuh adalah dengan mematikan peralatan jaringan atau access point ketika sedang tidak digunakan. Misalnya saja, jangan sekali-kali meninggalkan rumah dengan Wi-Fi yang menyala, walaupun itu untuk keperluan download data. Access point yang menyala tanpa ada yang memantau sangat berisiko tinggi terhadap eksploitasi.

WPA dan WEP

Menerobos akses Wi-fi ini bisa dilakukan dengan memecahkan kode enkripsi. Teknik ini disebut dengan WEP Cracking. WEP kepanjangan Wired Equivalent Privacy atau juga sering disebut dengan Wireless Encryption Protocol. Menurut Sallahudin yang popular dengan nama Pataka di dunia maya, WEP merupakan protokol keamanan untuk jaringan wireless 802.11x. Desain WEP dimaksudkan untuk memberikan tingkat keamanan sebagaimana pada jaringan dengan kabel.

Demi membobol protokol keamanan ini, seorang cracker bisa dengan simpel mempelajari tekniknya melalui internet. Cukup men-download programnya di internet, sedikit pengetahuan mengenai enkripsi, dan cracking itu bisa terjadi.

Karena mudahnya, banyak tawaran metode di belantara jagat maya. Bahkan ada yang menawarkan kesuksesan menerobos WEP dalam 10 menit saja. Ada lagi metode menerobos dengan teknik WPA Cracking.

WPA adalah Wi-Fi Protected Access, standar Wi-Fi untuk meningkatkan fitur keamanan pada WEP. Teknologi ini di desain untuk bekerja pada produk Wi-Fi eksisting yang telah memiliki WEP (semacam software upgrade). Kelebihan WPA adalah meningkatkan enkripsi data dengan teknik Temporal Key Integrity Protocol (TKIP). TKIP mengacak kata kunci menggunakan hashing algorithm dan menambah Integrity Checking Feature, untuk memastikan kunci belum pernah digunakan secara tidak sah. Pada WPA ini juga ada langkah otentifikasi user yang tidak tersedia di WEP.

Melalui Extensible Authentication Protocol (EAP) maka wireless client harus melakukan otentikasi terlebih dahulu sebelum

memasuki jaringan. WEP dapat membatasi akses ke jaringan berdasarkan MAC address yang spesifik untuk setiap perangkat. Tapi MAC address adalah sebuah kode yang mudah dideteksi melalui akses tidak sah dan dapat dengan mudah dipalsukan atau digandakan (spoofing MAC address). EAP memberikan solusi yang lebih aman dengan menerapkan Public Key Encryption System untuk memastikan hanya pengguna sah dapat memasuki jaringan.

Konfigurasi Jaringan Hotspot Pada MikroTik RouterOS

Sistem Hotspot

Hotspot digunakan untuk melakukan autentikasi pada jaringan local. Autentikasi yang digunakan berdasarkan pada HTTP atau HTTPS protocol dan dapat diakses dengan menggunakan Web Browser. Hotspot sendiri adalah sebuah system yang mengkombinasikan beberapa macam features dari MikroTik RouterOS yang sangat mudah dikonfigurasi. Hotspot System adalah sebuah teknologi autentikasi yang biasa digunakan ketika kita akan menyediakan akses internet pada areal publik, seperti : Hotel, café, airport, taman, mall dll. Teknologi akses internet ini biasanya menggunakan jaringan wireless atau wired. Kita bisa menyediakan akses internet gratis dengan menggunakan hotspot atau bisa juga menggunakan Voucer untuk autentikasinya.

Cara Kerja System Hotspot

Ketika kita memcoba membuka sebuah web page maka router yang sudah memiliki hotspot system, akan men cek apakah user sudah di autentikasi pada system hotspot tersebut. Jika belum melakukan autentikasi, maka user akan di arahkan pada hotspot login page yang harus di isikan berupa usernama dan password. Jika informasi login yang dimasukkan sudah benar, maka router akan memasukkan user tersebut kedalam hotspot sistem dan client sudah bisa mengakses halaman web. Selain itu akan muncul popup windows berisi status ip address, byte rate dan time live. Dari urutan proses diatas, maka user sudah bisa mengakses halaman internet melalui hotspot gateway.

Keunggulan System Hotspot

Hotpost system digunakan untuk autentikasi user, penggunaan akses internet dapat dihitung berdasarkan waktu dan data yang di download / upload. Selain itu dapat juga dilakukan limitasi bandwidth berdasarkan data rate, total data upload/download atau bisa juga di limit berdasarkan lama pemakaian. Hotspot system juga mendukung system Radius.

Konfigurasi System Hotspot

Untuk mengkonfigurasi jaringan hotspot cara yang biasa digunakan adalah dengan menggunakan wizard, yang secara otomatis akan meng konfigurasi paket system berikut :

- /ip hotspot

- /ip hotspot profile

- /ip hotspot user

- /ip pool

- /ip dhcp-server

- /ip dhcp-server network

- /ip firewall nat

- /ip firewall filter

Gambar Setup Hostpot system dengan menggunakan Wizard

Hotspot Server Profile

Hotspot Server Profile adalah setting server yang akan sering digunakan untuk semua user seperti metode autentikasi dan Limitasi data rate. Ada 6 metode autentikasi yang berbeda dalam profile setting, jenis autentikas tersebut adalah :

- HTTP PAP

- HTTP CHAP

- HTTPS

- HTTP cookie

- MAC address

- Trial

GAMBAR HOTSPOT SERVER PROFILE

Hotspot Server Profile

Hotspot Server Profile adalah setting server yang akan sering digunakan untuk semua user seperti metode autentikasi dan Limitasi data rate. Ada 6 metode autentikasi yang berbeda dalam profile setting, jenis autentikas tersebut adalah :

- HTTP PAP

- HTTP CHAP

- HTTPS

- HTTP cookie

- MAC address

- Trial

GAMBAR HOTSPOT SERVER PROFILE

GAMBAR HOTSPOT AUTENTICATION METHOD

Data Rate Limitation

Data rate limitation akan digunakan sebagai default setting untuk user yang belum di setting limitasi pemakaiannya. Dimana RX adalah Client upload dan TX adalah Client download.

Contoh penggunaan Data Rate Limitation- setting default data rate di 64k/128k (upload/download)

- masuk ke system hotspot dan cek bandwidth yang didapat.

GAMBAR DATA RATE LIMITATION

Hotspot User Profile

Hotspot user profile adalah tempat menyimpan untuk sekelompok user yang akan dibuatkan rule profilenya. Dimana didalamnya bisa dilakukan setting firewall filter chain untuk traffic yang keluar/masuk, kita juga bisa mensetting limitasi data rate dan selain itu dapat juga dilakukan paket marking untuk setiap user yang masuk kedalam profile tersebut secara otomatis.

GAMBAR HOTSPOT USER PROFILEHotspot User

Hotspot user adalah nama-nama user yang akan akan diautentikasi pada system hotspot.

Beberapa hal yang dapat dilakukan dalam konfigurasi hotspot user diantaranya :

- memasangkan username,password dan profile yang disetting pada client tertentu.

- Membatasi user berdasarkan waktu dan paket data yang digunakan

- Menggunakan ip address tertentu dari ip address dhcp yang ditawarkan

- Mengizinkan user untuk koneksi ke hotspot system dari MAC address tertentu

Contoh penggunaan :

- Buat beberapa user dengan bentuk limitasi yang berbeda.

- Buat beberapa user yang diautentikasi berdasarkan MAC address

GAMBAR HOTSPOT USERS

Hotspot IP Bindings

Hotpost IP Bindings digunakan untuk mengizinkan ip tertentu untuk membypass autentikasi hotpost, ini sangat berguna sekali ketika kita ingin menjalankan layanan

server, atau IP telephony dibawah system hotspot.

Contoh Penggunaan :

- buat agar pc atau notebook anda untuk dapat membypass hotspot system, dengan demikian anda dapat melakukan browsing tanpa autentikasi

GAMBAR HOTSPOT IP BINDINGSHotspot HTTP Walled Garden

Hotspot Walled Garden adalah sebuah system yang mengizinkan semua user yang tidak memiliki autentikasi untuk mengakses halaman website tertentu. tetapi ketika akan mengakses resource yang lain maka harus melakukan autentikasi. Sistem ini akan melakukan pengaturan pada level protokol HTTP and HTTPS. Cara kerja Walled garden pada HTTP level mirip dengan web-proxy.

Contoh penggunaan:- Buat hotspot system agar mengizinkan browser untuk mengakses

http://www.jetcoms.net tanpa menggunakan autentikasi

GAMBAR HOTSPOT HTTPWALLED GARDEN

Advertisement

Kita dapat menggunakan proxy yang sama pada user yang tidak memiliki autentikasi untuk menerapkan fasilitas walled-garden ini, settingan advertise bisa juga digunakan oleh user yang memiliki autentikasi untuk dapat menampilkan advertise (iklan) dalam bentuk popup windows. Advertisement ini diaktifkan oleh network administrator dengan

mensetting system secara automatis untuk membuka status page. Bahkan advertise ini

tetap akan muncul meskipun user tersebut login dengan menggunakan mac address. Dan

akan melihat advertisement tersebut dalam interval waktu tertentu sesuai dengan yang

disetting. Jadi ketika saatnya popup advertisement muncul, maka server akan

mengarahkan web browser client ke status page dan status page akan menampilkan

advertise yang kita buat.

Contoh penggunaan :

- Buat advertisement yang akan mengarah ke

- http://www.jetcoms.net

- http://feryjunaedi.wordpress.com

- (bisa ditambahkan halaman lain yang akan anda advertise)

GAMBAR ADVERTISEMENT SETUP

Konfigurasi Jaringan Di Linux & Windows Konfigurasi Jaringan Di Linux & Windows

Menghubungkan jaringan komputer dengan sistem berbeda tidaklah sulit hal ini karena sudah adanya layanan-layanan yang sudah disediakan oleh sistem operasi yang bersangkutan. Seperti pada Linux untuk berhubungan dengan sistem lain maka Linux membutuhkan suatu service yang disebut dengan Samba, dimana samba ini digunakan Linux untuk menjadi client maupun server dijaringan yang ada sistem operasi windowsnya.

Samba adalah program aplikasi yang mengimplementasikan protokol Server Massage Block (SMB) di lingkungan Unix atau Linux. Protokol ini mempunyai fungsi utama untuk berbagi (sharing) file dan printer. Samba dapat menjadi jembatan untuk mengatasi masalah komunikasi antar jaringan, baik dalam lingkungan Linux/unix maupun platform lainya. untuk konfigurasi samba disini

Tags: Administrasi, File Sharing, Linux, Samba, Sharing

Hak cipta dari semua isi dalam blog ini adalah milik dari sumber yang bersangkutan dan dapat didistribusikan ulang untuk keperluan non-komersil selama mencantumkan nama penulis dan sumber artikel serta tidak merubah keseluruhan dari isi. Saran dan kritik anda akan sangat membantu demi kelancaran blog ini silahkan hubungi saya disini! atau kirim email disini! dan Follow Me!

Hak cipta dari semua isi dalam blog ini adalah milik dari sumber yang bersangkutan dan dapat didistribusikan ulang untuk keperluan non-komersil selama mencantumkan nama penulis dan sumber artikel serta tidak merubah keseluruhan dari isi. Saran dan kritik anda akan sangat membantu demi kelancaran blog ini silahkan hubungi saya disini! atau kirim email disini! dan Follow Me!

Samba adalah program aplikasi yang mengimplementasikan protokol Server Massage Block (SMB) di lingkungan Unix atau Linux. Protokol ini mempunyai fungsi utama untuk berbagi (sharing) file dan printer. Samba dapat menjadi jembatan untuk mengatasi masalah komunikasi antar jaringan, baik dalam lingkungan Linux/unix maupun platform lainya. untuk konfigurasi samba disini

Hasil pencarian artikel ini

pembahasan sharing pada windows dengan linux (2),konfigurasi jaringan linux-windows (2),artikel jaringan windows dan jaringan linux (1),setting jaringan linux dengan windows (1),setting configurasi jaringan pada linuk (1),konfigurasi jaringan window dan linux (1),konfigurasi jaringan satelit (1),konfigurasi jaringan linux (1),configurasi jaringan linux dan windous (1),artikel konfigurasi jaringan pada linux (1)Tags: Administrasi, File Sharing, Linux, Samba, Sharing

About Me

Random Posts

Loading...

Artikel Yang Mungkin Berkaitan :

Loading

Leave a Reply

Leave a Reply

Setting Mikrotik Wireless Bridge

Sering kali, kita ingin menggunakan Mikrotik Wireless untuk solusi point to point dengan mode jaringan bridge (bukan routing). Namun, Mikrotik RouterOS sendiri didesain bekerja dengan sangat baik pada mode routing. Kita perlu melakukan beberapa hal supaya link wireless kita bisa bekerja untuk mode bridge.

Mode bridge memungkinkan network yang satu tergabung dengan network di sisi satunya secara transparan, tanpa perlu melalui routing, sehingga mesin yang ada di network yang satu bisa memiliki IP Address yang berada dalam 1 subnet yang sama dengan sisi lainnya.

Namun, jika jaringan wireless kita sudah cukup besar, mode bridge ini akan membuat traffic wireless meningkat, mengingat akan ada banyak traffic broadcast dari network yang satu ke network lainnya. Untuk jaringan yang sudah cukup besar, saya menyarankan penggunaan mode routing.

Berikut ini adalah diagram network yang akan kita set.

Konfigurasi Pada Access Point

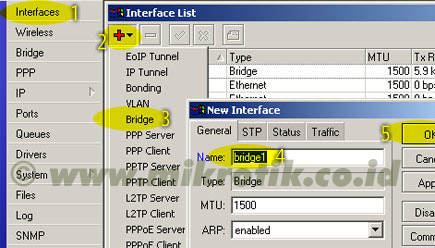

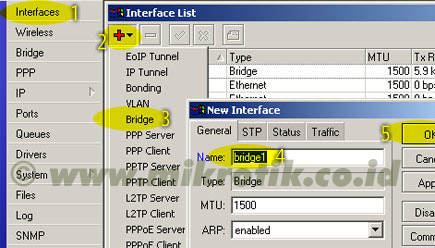

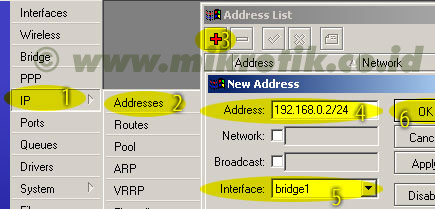

1. Buatlah sebuah interface bridge yang baru, berilah nama bridge1

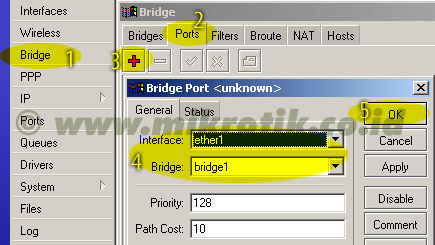

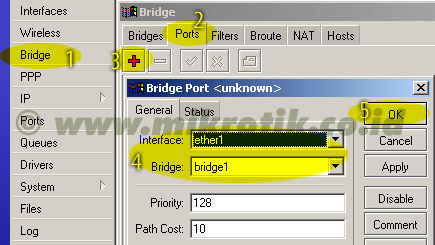

2. Masukkan ethernet ke dalam interface bridge

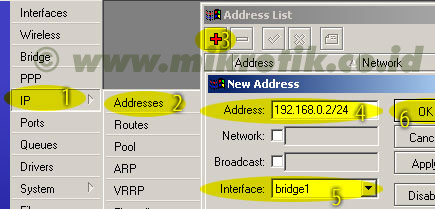

3. Masukkan IP Address pada interface bridge1

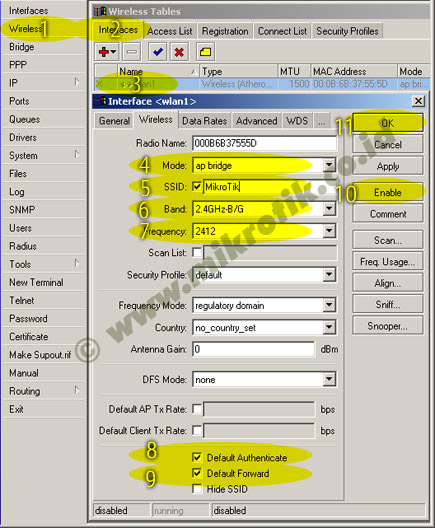

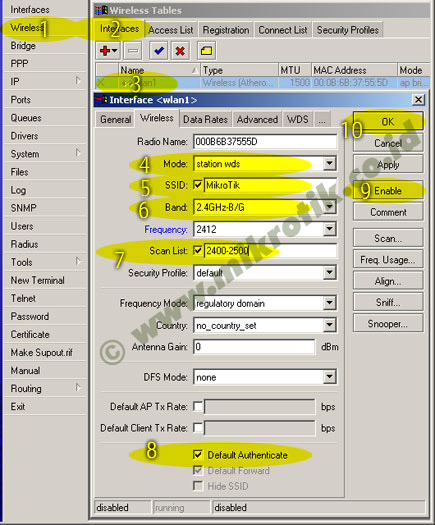

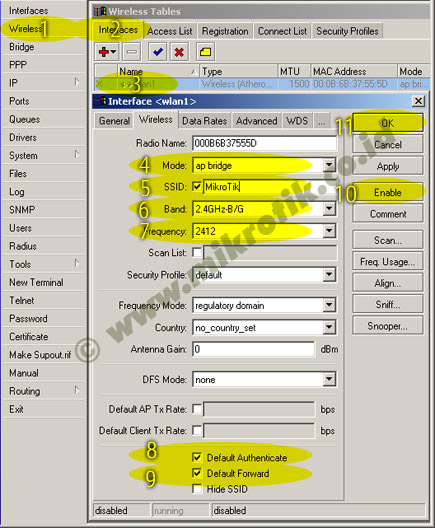

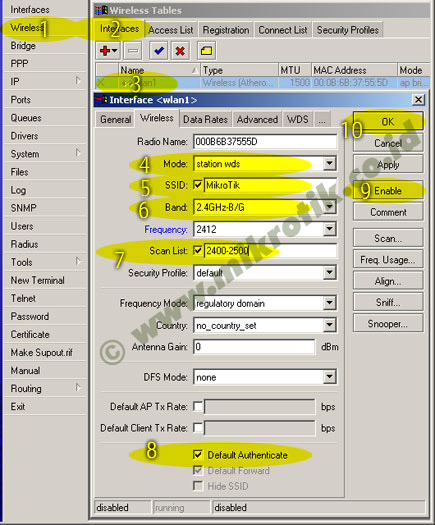

4. Selanjutnya adalah setting wireless interface. Kliklah pada menu Wireless (1), pilihlah tab interface (2) lalu double click pada nama interface wireless yang akan digunakan (3). Pilihlah mode AP-bridge (4), tentukanlah ssid (5), band 2.4GHz-B/G (6), dan frekuensi yang akan digunakan (7). Jangan lupa mengaktifkan default authenticated (8) dan default forward (9). Lalu aktifkankanlah interface wireless (10) dan klik OK (11).

4. Selanjutnya adalah setting wireless interface. Kliklah pada menu Wireless (1), pilihlah tab interface (2) lalu double click pada nama interface wireless yang akan digunakan (3). Pilihlah mode AP-bridge (4), tentukanlah ssid (5), band 2.4GHz-B/G (6), dan frekuensi yang akan digunakan (7). Jangan lupa mengaktifkan default authenticated (8) dan default forward (9). Lalu aktifkankanlah interface wireless (10) dan klik OK (11).

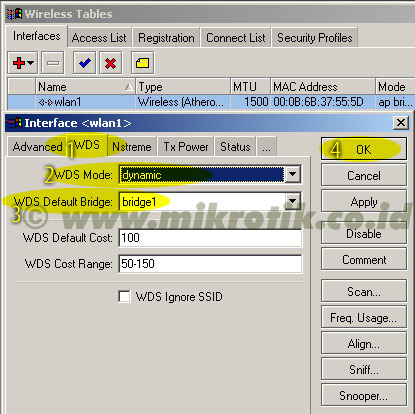

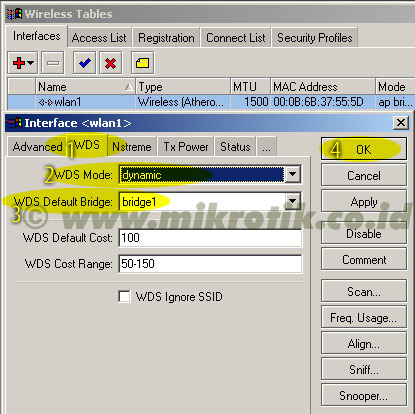

5. Berikutnya adalah konfigurasi WDS pada wireless interface yang digunakan. Bukalah kembali konfigurasi wireless seperti langkah di atas, pilihlah tab WDS (1). Tentukanlah WDS Mode dynamic (2) dan pilihlah bridge interface untuk WDS ini (3). Lalu tekan tombol OK.

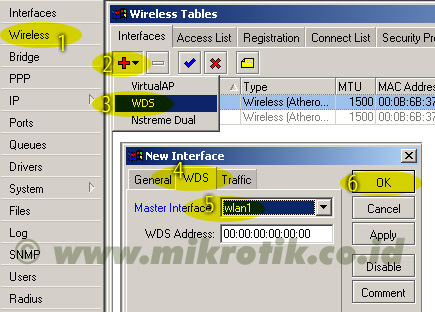

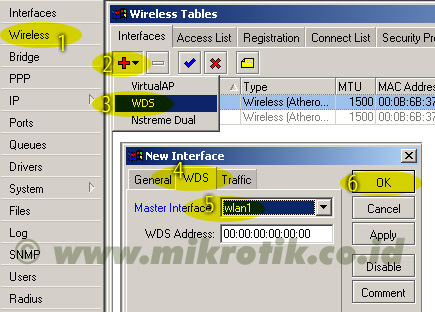

6. Langkah selanjutnya adalah menambahkan virtual interface WDS. Tambahkan interface WDS baru seperti pada gambar, lalu pilihlah interface wireless yang kita gunakan untuk WDS ini. Lalu tekan OK.

6. Langkah selanjutnya adalah menambahkan virtual interface WDS. Tambahkan interface WDS baru seperti pada gambar, lalu pilihlah interface wireless yang kita gunakan untuk WDS ini. Lalu tekan OK.

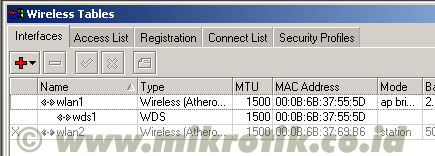

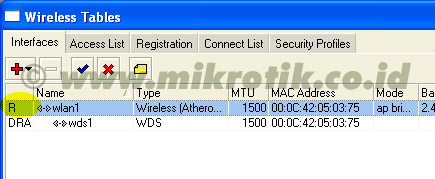

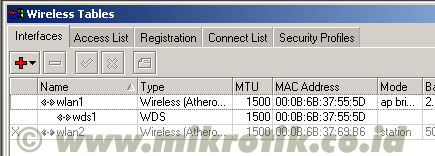

7. Jika WDS telah ditambahkan, maka akan tampak interface WDS baru seperti pada gambar di bawah.

7. Jika WDS telah ditambahkan, maka akan tampak interface WDS baru seperti pada gambar di bawah.

Konfigurasi pada Wireless Station

Konfigurasi pada wireless station hampir sama dengan langkah-langkah di atas, kecuali pada langkah memasukkan IP Address dan konfigurasi wirelessnya. Pada konfigurasi station, mode yang digunakan adalah station-wds, frekuensi tidak perlu ditentukan, namun harus menentukan scan-list di mana frekuensi pada access point masuk dalam scan list ini. Misalnya pada access point kita menentukan frekuensi 2412, maka tuliskanlah scan-list 2400-2500.

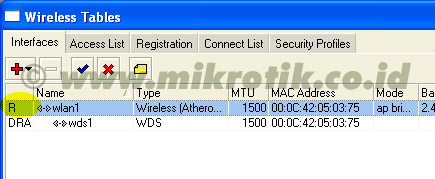

Pengecekan link

Jika link wireless yang kita buat sudah bekerja dengan baik, maka pada menu wireless, akan muncul status R (lihat gambar di bawah).

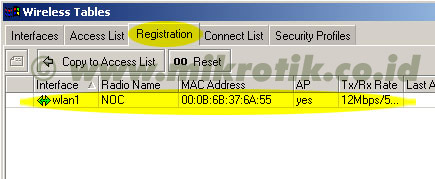

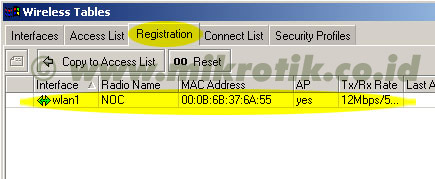

Selain itu, mac-address dari wireless yang terkoneksi juga bisa dilihat pada jendela registration (lihat gambar di bawah).

Konfigurasi keamanan jaringan wireless

Pada Mikrotik, cara paling mudah untuk menjaga keamanan jaringan adalah dengan mendaftarkan mac-address wireless pasangan pada access list. Hal ini harus dilakukan pada sisi access point maupun pada sisi client. Jika penginputan access-list telah dilakukan, maka matikanlah fitur default authenticated pada wireless, maka wireless lain yang mac addressnya tidak terdaftar tidak akan bisa terkoneksi ke jaringan kita.

Jika kita menginginkan fitur keamanan yang lebih baik, kita juga bisa menggunakan enkripsi baik WEP maupun WPA.

Mode bridge memungkinkan network yang satu tergabung dengan network di sisi satunya secara transparan, tanpa perlu melalui routing, sehingga mesin yang ada di network yang satu bisa memiliki IP Address yang berada dalam 1 subnet yang sama dengan sisi lainnya.

Namun, jika jaringan wireless kita sudah cukup besar, mode bridge ini akan membuat traffic wireless meningkat, mengingat akan ada banyak traffic broadcast dari network yang satu ke network lainnya. Untuk jaringan yang sudah cukup besar, saya menyarankan penggunaan mode routing.

Berikut ini adalah diagram network yang akan kita set.

Konfigurasi Pada Access Point

1. Buatlah sebuah interface bridge yang baru, berilah nama bridge1

2. Masukkan ethernet ke dalam interface bridge

3. Masukkan IP Address pada interface bridge1

4. Selanjutnya adalah setting wireless interface. Kliklah pada menu Wireless (1), pilihlah tab interface (2) lalu double click pada nama interface wireless yang akan digunakan (3). Pilihlah mode AP-bridge (4), tentukanlah ssid (5), band 2.4GHz-B/G (6), dan frekuensi yang akan digunakan (7). Jangan lupa mengaktifkan default authenticated (8) dan default forward (9). Lalu aktifkankanlah interface wireless (10) dan klik OK (11).

4. Selanjutnya adalah setting wireless interface. Kliklah pada menu Wireless (1), pilihlah tab interface (2) lalu double click pada nama interface wireless yang akan digunakan (3). Pilihlah mode AP-bridge (4), tentukanlah ssid (5), band 2.4GHz-B/G (6), dan frekuensi yang akan digunakan (7). Jangan lupa mengaktifkan default authenticated (8) dan default forward (9). Lalu aktifkankanlah interface wireless (10) dan klik OK (11).

5. Berikutnya adalah konfigurasi WDS pada wireless interface yang digunakan. Bukalah kembali konfigurasi wireless seperti langkah di atas, pilihlah tab WDS (1). Tentukanlah WDS Mode dynamic (2) dan pilihlah bridge interface untuk WDS ini (3). Lalu tekan tombol OK.

6. Langkah selanjutnya adalah menambahkan virtual interface WDS. Tambahkan interface WDS baru seperti pada gambar, lalu pilihlah interface wireless yang kita gunakan untuk WDS ini. Lalu tekan OK.

6. Langkah selanjutnya adalah menambahkan virtual interface WDS. Tambahkan interface WDS baru seperti pada gambar, lalu pilihlah interface wireless yang kita gunakan untuk WDS ini. Lalu tekan OK. 7. Jika WDS telah ditambahkan, maka akan tampak interface WDS baru seperti pada gambar di bawah.

7. Jika WDS telah ditambahkan, maka akan tampak interface WDS baru seperti pada gambar di bawah.

Konfigurasi pada Wireless Station

Konfigurasi pada wireless station hampir sama dengan langkah-langkah di atas, kecuali pada langkah memasukkan IP Address dan konfigurasi wirelessnya. Pada konfigurasi station, mode yang digunakan adalah station-wds, frekuensi tidak perlu ditentukan, namun harus menentukan scan-list di mana frekuensi pada access point masuk dalam scan list ini. Misalnya pada access point kita menentukan frekuensi 2412, maka tuliskanlah scan-list 2400-2500.

Pengecekan link

Jika link wireless yang kita buat sudah bekerja dengan baik, maka pada menu wireless, akan muncul status R (lihat gambar di bawah).

Selain itu, mac-address dari wireless yang terkoneksi juga bisa dilihat pada jendela registration (lihat gambar di bawah).

Konfigurasi keamanan jaringan wireless

Pada Mikrotik, cara paling mudah untuk menjaga keamanan jaringan adalah dengan mendaftarkan mac-address wireless pasangan pada access list. Hal ini harus dilakukan pada sisi access point maupun pada sisi client. Jika penginputan access-list telah dilakukan, maka matikanlah fitur default authenticated pada wireless, maka wireless lain yang mac addressnya tidak terdaftar tidak akan bisa terkoneksi ke jaringan kita.

Jika kita menginginkan fitur keamanan yang lebih baik, kita juga bisa menggunakan enkripsi baik WEP maupun WPA.

Konfigurasi Wireless di Komputer Windows Vista

Koneksi ke jaringan menggunakan kabel ataupun Wireless pasa dasarnya sama saja. Yang membedakan adalah media yang digunakan saja. Baik menggunakan kabel UTP maupun Wilress, komputer Windows Vista secara otomatis akan membaca ketika komputer tersebut masuk ke area jaringan dan secara otomais akan mendapatkan IP dari server atau Switch yang mendukung fasilitas DHCP.

Saat ini tampakya koneksi jaringan menggunakan Wereless sudah sangat stabil dan mulai banyak digunakan. Karena selain biaya yang digunakan tidak terlalu mahal juga fasilitas yang mendukung koneksi menggunakan Wireless juga sudah banyak dijumai dipasaran dengan harga yang terjangkau.

Untuk mengkonfigurasi jaringan Windows Vista tidak memerlukan keahlian khusus, karena apabila hardware yang digunakan sudah dikenali, ketika akan membuat koneksi tinggal mengikuti petunjuk yang ditampilkan Windows Vista. Jikalau ada pekerjaan untuk melakukan seting pemakai tinggal mengisi nama koneksi, selebihnya cukup menekan tombol Next, OK atau Cancel.

Sebagai gambaran, berikut ini adalah contoh mengkoneksikan ke jaringan Wireless dari Windows Vista caranya sebagai berikut:

Saat ini tampakya koneksi jaringan menggunakan Wereless sudah sangat stabil dan mulai banyak digunakan. Karena selain biaya yang digunakan tidak terlalu mahal juga fasilitas yang mendukung koneksi menggunakan Wireless juga sudah banyak dijumai dipasaran dengan harga yang terjangkau.

Untuk mengkonfigurasi jaringan Windows Vista tidak memerlukan keahlian khusus, karena apabila hardware yang digunakan sudah dikenali, ketika akan membuat koneksi tinggal mengikuti petunjuk yang ditampilkan Windows Vista. Jikalau ada pekerjaan untuk melakukan seting pemakai tinggal mengisi nama koneksi, selebihnya cukup menekan tombol Next, OK atau Cancel.

Sebagai gambaran, berikut ini adalah contoh mengkoneksikan ke jaringan Wireless dari Windows Vista caranya sebagai berikut:

- Pastikan daerah atau area Wireless sampai di komputer Anda

- Kik tombol Start

- Klik Connect to sehingga akan tampil seperti gambar 6-3 berikut tini.

- Klik Set up a connection or Network setelah itu akan tampil jendela seperti gambar 6-4 berikut ini.

- Pilih Set up a wireless router or access point

- Klik tombol Next. Setelah itu komputer Windows Vista akan menampilkan kotak dialog Set up a wireless router or access point seperti gambar 6-5. Pada tampilan ini ada dua pilihan yang bisa digunakan apabila Anda sudah mempunyai koneksi ke jaringan Wireless yatu Connect to a network dan Set up file and printer sharing.

- Klik Next untuk melanjutkan

- Klik tombol Create wireless network settings and save a USB flash drive. Pilihan ini digunakan untuk membuat dan menyimpan setingan ke media USB Flash yang nantinya bisa digunakan untuk melakukan konfigurasi di komputer lain.

- Ketikkan nama SSID Anda, misalnya LAPTOP_TTG_Network seperti gambar berikut ini

- Klik Next

- Klik Next

- Klik Allow sharing wth anyone with a user account and password for this komputer. Pilihan ini digunakan untuk melakukan setup fasilitas sharing secara otmatis dan tentu saja pemakai harus memasukkan account dan password untuk menggunakan fasilitas sharing yang disediakan jaringan Windows Vista

- Klik Next

- Masukkan USB Flash ke USB port, kemudian klik Next untuk melanjutkan. Jika USB tidak dikenai Anda bisa melakukan setup driver dari USB tersebut. Namun umumnya USB yang beredar saat ini sudah dikenali dengan baik oleh Windows Vista.

- Klik tombol Close untuk menutup kotak dialog ini.

Gunung berapi

Gunung berapi adalah bukaan, atau rekahan, pada permukaan atau kerak Bumi, yang membenarkan gas, abu, dan batu cair yang panas bebas jauh di dalam bawah permukaan bumi. Aktiviti gunung berapi membabitkan extrusion of rock yang cenderung membentuk gunung atau ciri-ciri berbentuk gunung melalui tempoh masa.

Gunung berapi biasanya terdapat di mana plak tetonik berpisah atau bertembung. Rabung tengah laut, seperti Rabung Tengah Atlantik (Mid-Atlantic Ridge), adalah contoh plak tetonik berpisah; Lingkaran Api Pasifik pula mempunyai contoh gunung berapi yang terhasil akibat pertembungan plak tetonik. Sebaliknya, gunung berapi biasanya tidak terhasil di mana dua plak tetonik bergesel sesama sendiri. Gunung berapi juga boleh terbentuk di kawasan di mana terdapat renggangan pada kerak Bumi dan di mana kerak Bumi menjadi nipis (di kenali sebagai gunung berapi antaraplat bukan titik panas), seperti di Lembah Rift Afrika (African Rift Valley), Rhine Graben Eropah dengan gunung berapi Eifelnya, Lapangan gunung berapi Wells Gray-Clearwater dan Rio Grande Rift di Amerika Utara.

Akhir sekali, gunung berapi boleh dihasilkan melalui pluma mantel (mantle plumes), yang dikenali sebagai titik panas; titik panas ini boleh berlaku jauh dari sempadan plak, seperti kepulauan Hawai. Amat menarik, gunung berapi titik panas juga didapati di tempat lain di sistem suria, terutamanya pada bulan dan planet berbatu.

Gunung berapi jenis lain termasuk gunung berapi cryo (atau gunung berapi air batu), terutama di bulan bagi Jupiter, Saturn dan Neptune; dan gunung berapi lumpur, yang pembentukannya kebanyakannya tidak berkait dengan aktiviti magma yang diketahui. Aktiviti gunung berapi lumpur biasanya membabitkan suhu yang jauh lebih rendah berbanding gunung berapi igneous, kecuali apabila gunung berapi lumpur sebenarnya merupakan lohong gunung berapi igneous.

Letupan senyap menyebarkan lava basaltik dalam lapisan rata. Mendakan lapisan ini membentuk gunung berapi lebar dangan sisi landai yang dikenali sebagai gunung berapi perisai. Contoh gunung berapi perisai adalah Kepulauan Hawai.

Gunung berapi Strato (Stratovolcanoes) adalah gunung kon tinggi terdiri daripada aliran lava dan luahan lain dalam lapisan berselang, lapisan yang memberikan namanya. Gunung berapi Strato juga dikenali sebagai gunung berapi sebatian. Contoh klasik termasuk Gunung Fuji di Jepun, Gunung Mayon di FIlipina, dan Gunung Vesuvius dan Stromboli di Itali.

Gunung berapi bawah laut adalah ciri-ciri biasa pada dasar laut. Sesetengah adalah aktif dan pada laut cetek, menunjukkan kehadirannya dengan melontar wap dan serpihan batu tinggi dari permukaan laut. Kebanyakan yang lain terletak amat dalam sehinggakan tekanan air yang amat berat di atas mereka menghalang letupan pembebasan wap dan gas, sungguhpun ia boleh dikesan melalui hidrofon dan petukaran warna air kerana gas gunung berapi. Letupan bawah laut yang besar sekalipun mungkin tidak mengocak permukaan laut. Disebabkan kesan menyejuk air yang pantas berbanding udara, dan peningkatan daya timbul, gunung berapi bawah laut seringkali membentuk tiang menegak pada lohong gunung berapinya berbanding gunung berapa di daratan. Setelah beberapa lama, ia mungkin timbul pada permukaan laut sebagai pulau yang baru. Lava bantal adalah hasil letupan biasa bagi gunung berapi bawah laut.

Gunung berapi bawah laut adalah ciri-ciri biasa pada dasar laut. Sesetengah adalah aktif dan pada laut cetek, menunjukkan kehadirannya dengan melontar wap dan serpihan batu tinggi dari permukaan laut. Kebanyakan yang lain terletak amat dalam sehinggakan tekanan air yang amat berat di atas mereka menghalang letupan pembebasan wap dan gas, sungguhpun ia boleh dikesan melalui hidrofon dan petukaran warna air kerana gas gunung berapi. Letupan bawah laut yang besar sekalipun mungkin tidak mengocak permukaan laut. Disebabkan kesan menyejuk air yang pantas berbanding udara, dan peningkatan daya timbul, gunung berapi bawah laut seringkali membentuk tiang menegak pada lohong gunung berapinya berbanding gunung berapa di daratan. Setelah beberapa lama, ia mungkin timbul pada permukaan laut sebagai pulau yang baru. Lava bantal adalah hasil letupan biasa bagi gunung berapi bawah laut.

Gunung berapi adalah suatu proses geologi yang melibatkan pembentukan daratan yang dijana daripada letusan menerusi permukaan planet dipanggil magma, batuan cair yang meleleh keluar daripada bahagian dalam (interior) planet. Bentuk-bentuk gungung berapi yang lain termasklah gunug berapi ais (seperti yang wujud pada bulan-bulan Musytari, Zuhal dan Neptun) dan bentuk gunung berapi lumpur. Di bumi,gunung berapi cenderung untuk wujud di permukaan plat-plat kerak numi. Pengecualian penting yang wujud dalam tompok-tompok panas gunung berapi, yang wujud pada lokasi-lokasi yang jauh daripada sempadan-sempadan plat; tompok-tompok panas gunung berapi ini juga dijumpai dalam sistem solar, terutamanya pada planet-planet dan bulan-bulan yang berbatu-batu.

Gunung berapi yang dipanggil sebagai volcano dalam bahasa Inggeris dikatakan berasal daripada Vulcano, satu pulau gunung berapi di kepulauan Aeolian, Itali yang mana namanya berasal daripada Vulcan, nama dewa api dalam mitos Roman. Ilmu mempelajari gunung berapi dipanggil bidang volkanologi.

Gunung berapi terdapat di seluruh dunia, tetapi lokasi gunung berapi yang paling dikenali adalah gunung berapi yang berada di sepanjang Lingkaran Api Pasifik. Lingkaran Api Pasifik merupakan sempadan pertembungan antara dua plat tektonik.

Apabila gunung berapi meletus, magma yang terkandung di dalam kamar magma di bawah gunung berapi meletus keluar sebagai lahar atau lava. Selain daripada aliran lava, kemusnahan oleh gunung berapi disebabkan melalui pelbagai cara seperti berikut :-

Gunung berapi biasanya terdapat di mana plak tetonik berpisah atau bertembung. Rabung tengah laut, seperti Rabung Tengah Atlantik (Mid-Atlantic Ridge), adalah contoh plak tetonik berpisah; Lingkaran Api Pasifik pula mempunyai contoh gunung berapi yang terhasil akibat pertembungan plak tetonik. Sebaliknya, gunung berapi biasanya tidak terhasil di mana dua plak tetonik bergesel sesama sendiri. Gunung berapi juga boleh terbentuk di kawasan di mana terdapat renggangan pada kerak Bumi dan di mana kerak Bumi menjadi nipis (di kenali sebagai gunung berapi antaraplat bukan titik panas), seperti di Lembah Rift Afrika (African Rift Valley), Rhine Graben Eropah dengan gunung berapi Eifelnya, Lapangan gunung berapi Wells Gray-Clearwater dan Rio Grande Rift di Amerika Utara.

Akhir sekali, gunung berapi boleh dihasilkan melalui pluma mantel (mantle plumes), yang dikenali sebagai titik panas; titik panas ini boleh berlaku jauh dari sempadan plak, seperti kepulauan Hawai. Amat menarik, gunung berapi titik panas juga didapati di tempat lain di sistem suria, terutamanya pada bulan dan planet berbatu.

Isi kandungan[sorok] |

[sunting] Lokasi

[sunting] Capahan sempadan kepingan Bumi

Di permatang tengah laut, dua keping tektonik mencapah sesama sendiri. Kerak lautan baru terbentuk dari batu cair yang perlahan-lahan menjadi sejuk dan mengeras. Di tempat ini, kerak Bumi agak nipis disebabkan tarikan kepingan tektonik. Pembebasan tekanan akibat kerak nipis mendorong kepada pengembangan Adiabatik, dan kerak menjadi separa cair. Pencariran ini menghasilkan gunung berapi dan menghasilkan kerak laut yang baru. Bahagian utama rabung tengah lautan terdapat didasar laut, dan kebanyakan aktiviti gunung berapi adalah dibawah laut. Perasap hitam (Black smoker) adalah contoh biasa aktiviti gunung berapi jenis ini. Di mana rabung tengah lautan muncul di atas permukaan laut, gunung berapi seperti Hekla di Iceland terbentuk. Capahan sempadan kepingan bumi menghasilkan dasar laut baru dan kepulauan gunung berapi.[sunting] Pertembungan sempadan kepingan Bumi

Zon subduksi, sebagaimana ia dikenali, adalah tempat di mana dua kepingan kerak Bumi, biasanya kepingan kerak lautan dan kepingan benua, bertembung. Dalam kes ini, kepingan lautan mendap, atau tenggelam di bawah kepingan benua membentuk jurang dalam lautan dipinggir pantai. Kerak ini kemudiannya dicairkan oleh haba dari kerak dan membentuk magma. Ini disebabkan kandungan air merendahkan tahap cair. Magma yang terhasil di sini cenderung menjadi amat likat disebabkan kandungan silikanya yang tinggi, dengan itu sering tidak sampai pada permukaan dan mengeras jauh di dalam Bumi. Apabila Sekiranya ia tiba pada permukaan, gunung berapi terhasil. Jenis biasa bagi gunung berapi jenis ini adalah gunung berapi di Lingkaran Api Pasifik, Gunung Etna.[sunting] Titik panas

Titik panas tidak terletak pada rabung kepingan tektonik, tetapi pada pluma mantel, di mana perolakan Bumi mantel menghasilkan turus bahan panas yang naik sehingga sampai pada kerak, yang cenderung lebih nipis berbanding kawasan lain di Bumi. Suhu pluma menyebabkan kerak cair dan membentuk paip, yang membebaskan magma. Disebabkan kepingan tektonik bergerak, manakala turus mantel kekal pada tempat yang sama, setiap gunung berapi menjadi tidur selepas beberapa lama dan gunung berapi baru terbentuk setelah kepingan Bumi bergerak di atas titik panas. Kepulauan Hawai dipercayai terbentuk dalam bentuk itu, dan juga Dataran Sungai Ular (Snake River Plain), dengan Kawah Yellowstone merupakan bahagian terkini kepingan Amerika Utara berada atas titik panas.[sunting] Ciri-ciri gunung berapi

Pemahaman paling biasa mengenai gunung berapi adalah gunung berbentuk kon, menghambur lava dan gas beracun dari kawah gunung berapi dipuncaknya. Gambaran ini hanya menggambarkan satu dari pelbagai jenis gunung berapi, dan ciri-ciri gunung berapi adalah lebih sukar. Struktur dan perangai gunung berapi bergantung kepada beberapa faktor. Sesetengah gunung berapi mempunyai kemuncak bergerigih dibentuk oleh kubah lava dan bukannya kawah puncak, sementara yang lain menunjukkan ciri-ciri permukaan bumi seperti tanah tinggi rata yang besar. Lohong yang mengeluarkan bahan gunung berapi (lava, iaitu magma yang keluar kepermukaan, dan abu gunung berapi dan gas kebanyakannya wap dan gas magma boleh didapati dimana-mana sahaja di kawasan tersebut. Kebanyakan lohong ini menghasilkan kon lebih kecil seperti Pu'u 'Ō'ō di sisi gunung berapi Kīlauea, Hawai.Gunung berapi jenis lain termasuk gunung berapi cryo (atau gunung berapi air batu), terutama di bulan bagi Jupiter, Saturn dan Neptune; dan gunung berapi lumpur, yang pembentukannya kebanyakannya tidak berkait dengan aktiviti magma yang diketahui. Aktiviti gunung berapi lumpur biasanya membabitkan suhu yang jauh lebih rendah berbanding gunung berapi igneous, kecuali apabila gunung berapi lumpur sebenarnya merupakan lohong gunung berapi igneous.

[sunting] Gunung berapi perisai

Hawai dan Iceland merupakan contoh tempat di mana gunung berapi mengeluarkan sejumlah besar lava batu basaltik yang beransur-ansur membina gunung lebar berbentuk perisai. Aliran lavanya biasanya amat panas dan cair, menyumbang kepada aliran jauh. Lava perisai terbesar di dunia, Mauna Loa, tersergam lebih 9,000 m dari aras laut, adalah 120 km diameter dan membentuk sebahagian Pulau Besar Hawai, bersama gunung berapi perisai lain seperti Mauna Kea dan Kīlauea. Olympus Mons adalah gunung berapi perisai terbesar di Marikh, dan gunung tertinggi yang diketahui dalam sistem suria. Versi lebih kecil gunung berapi perisai termasuk kon lava, dan timbunan lava.Letupan senyap menyebarkan lava basaltik dalam lapisan rata. Mendakan lapisan ini membentuk gunung berapi lebar dangan sisi landai yang dikenali sebagai gunung berapi perisai. Contoh gunung berapi perisai adalah Kepulauan Hawai.

[sunting] Kon bara (Cinder)

Gunung berapi kon atau kon bara terhasil dari letupan yang melontar keluar kebanyakannya kepingan kecil scoria dan piroklastik (keduanya menyerupai bara, dengan itu nama gunung berapi jenis ini) yang bertimbun disekeliling lohong. Ia boleh membentuk letupan singkat yang membentuk bukit berbentuk kon setinggi 30 hingga 400 m. Kebanyakan kon bara meletus hanya sekali. Kon bara mungkin membentuk lohong sisi pada gunung berapi lebih besar, atau bersendirian. Parícutin di Mexico dan Kawah Sunset di Arizona adalah contoh kon bara.[sunting] Gunung berapi Strato (Stratovolcanoes)

[sunting] Gunung berapi Super

Gunung berapi Super adalah istilah popurlar bagi gunung berapi besar yang biasanya mempunyai kawah yang besar dan mampu menghasilkan kemusnahan besar kadang-kala pada skala benua. Letupan sebegitu mampu menyebabkan penurunan suhu dunia bagi beberapa tahun berikutnya disebabkan jumlah besar belerang dan abu yang dikeluarkan. Ia mungkin gunung berapi jenis paling merbahaya. Contoh termasuk Kawah Yellowstone di Taman Kebangsaan Yellowstone, Tasik Taupo di New Zealand dan Tasik Toba di Sumatra, Indonesia. Gunung berapi super sukar dikenal pasti berabad berikutnya, disebabkan kawasan yang luas yang diselitupinya. Daerah batu igneous besar juga dianggap gunung berapi super disebabkan jumlah besar lava basalt yang terhasil.[sunting] Gunung berapi bawah laut (Submarine)

Lava bantal (Pillow lava) (NOAA)

[sunting] Gunung berapi Subglasial

Gunung berapi subglasial terbentuk di bawah tutup air batu. Ia terdiri dari lava rata mengalir atas lava bantal dan palagonite yang tebal. Apabila tutup air batu cair, lava bahagian atas roboh meninggalkan gunung rata dibahagian atas. Kemudian lava bantal turut roboh, memberikan sudut 37.5 darjah. Gunung berapi ini turut dikenali sebagai gunung meja, tuya atau (kurang biasa) mobergs. Contoh baik bagi gunung berapi jenis ini boleh dilihat di Iceland, bagaimanapun tuya turut terdapat di British Columbia. Asal istilah ini datang dari Tuya Butte, yang merupakan salah satu dari beberapa tuya di kawasan Sungai Tuya dan Banjaran Tuya di utara British Columbia. Tuya Butte merupakan salah satu bentuk mukabumi yang dianalisa dan dengan itu namanya digunakan dalam penulisan geologi bagi pembentukan gunung berapi jenis ini. (Tuya Mountains Provincial Park) baru-baru ini ditubuhkan bagi melindungi muka bumi yang luar biasa ini, yang terletak di utara Tasik Tuya dan selatan Sungai Jennings berhampiran sempadan Jajahan Yukon.[sunting] Bahan luahan

[sunting] Komposisi lava

Satu cara lain mengelaskan gunung berapi adalah melalui komposisi bahan luahan (lava), kerana ia memberi kesan kepada bentuk gunung berapi. Lava boleh dikelaskan kepada 4 komposisi berlainan (Cas & Wright, 1987):- Sekiranya magma letupan mengandungi peratusan besar (>63%) silica, lava ini dikenali sebagai felsik.